Как взломать пароль телефона. 100% способы взлома

Содержание:

- Стек протокола Bluetooth

- Если зловред не удаляется

- Варианты для определенных моделей

- Как оперативно помочь взломанному телефону

- Как защититься от таких хардкорных методов

- 1. Как получить доступ к чужой переписке без целевого телефона (для iOS)?

- Часть 1. Требование взломать чей-то телефон только по их номеру

- Лучший шпион для удаленного доступа к телефону Cocospy

- Как защитить аккаунт в Instagram

- Основы Bluetooth

- Как узнать пароль от чужого телефона с помощью приложений

- Важные предупреждения перед попыткой взлома

- Разблокировка телефонной памяти

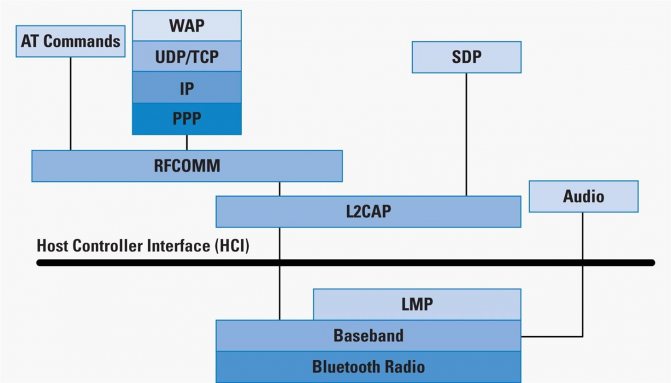

Стек протокола Bluetooth

Стек протокола Bluetooth выглядит следующим образом:

Bluetooth-устройства не должны использовать все протоколы в стеке (например, стек TCP/IP). Стек Bluetooth разработан для использования Bluetooth различными приложениями связи. Как правило, приложение будет использовать только один вертикальный срез отображенного на картинке стека. Уровень Bluetooth-протокола и связанные с ним протоколы перечислены ниже.

- Основные сетевые протоколы Bluetooth: LMP, L2CAP, SDP

- Протокол замены кабелей: RFCOMM

- Протокол управления телефонией: двоичные коды TCS, AT-команды

- Адаптированные протоколы: PPP, UDP/TCP/IP, OBEX, WAP, vCard, vCal, IrMC, WAE

В дополнение к уровням протокола спецификация Bluetooth также определяет интерфейс хост-контроллера (HCI). Это обеспечивает командный интерфейс для контроллера основной полосы частот, диспетчера ссылок и доступа к регистрам состояния оборудования и управления, а следовательно, к таким инструментам, как hciconfig, hcidump и hcitool.

Если зловред не удаляется

Некоторые мобильные вирусы поддаются удалению крайне тяжело. Или не поддаются вообще, например, когда они глубоко встроены в систему. Подобное бывает следствием заражения рутованного или джейлбрейкнутого девайса, когда вредоносная программа получает беспрепятственный доступ практически ко всем объектам и данным. Также бывает, что вирус (обычно шпионского и рекламное типа) попадает на устройство вместе с прошивкой, причем не только кастомной (неофициальной), которую установил сам пользователь, но и фабричной.

Это интересно: Постигаем тайны Android: что делать, если SuperSU установлен, а root-прав нет

Для борьбы с особо живучими вредоносами используют 2 метода – откат системы на заводские настройки с удалением пользовательских данных и перепрошивку.

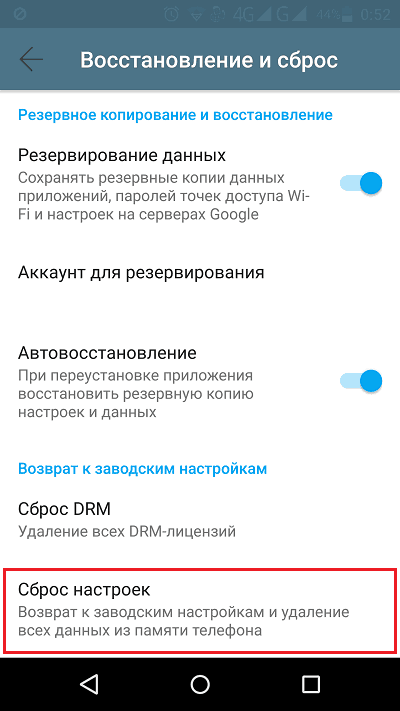

На телефонах и планшетах, где получены права суперпользователя, откат на заводские настройки, как правило, неэффективен.

На Андроиде сброс на заводские установки производится из утилиты «Настройки» и раздела «Сброс и восстановление». Опция называется «Возврат к заводским настройкам» или как-нибудь похоже. Не забудьте перед этим сохранить на другой носитель все ценные данные из памяти телефона, поскольку во время сброса они будут удалены.

Если вирус заблокировал загрузку или отключил функцию сброса, восстановить Android-девайс на заводские настройки можно через меню Recovery. Для этого:

- Выключите аппарат нажатием кнопки.

- Включите снова, удерживая комбинацию кнопок для hard reset. На одних аппаратах это кнопки питания и увеличения громкости, на других – питания и уменьшения громкости, на третьих вместе с ними нужно нажимать кнопку «Домой», на четвертых есть специальная утопленная кнопка «Reset» и т. д. Что именно следует нажимать вам, можно узнать из инструкции к устройству.

- Зайдя в Recovery, выберите опцию «wipe data/factory reset».

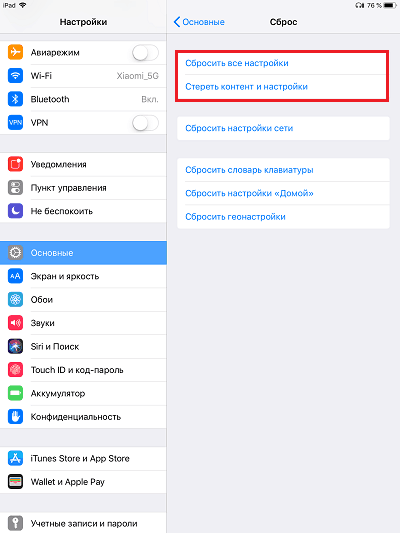

На iOS функция сброса находится в разделе «Основные». Более мягкий вариант – это «Сбросить все настройки». Он помогает восстановить систему, когда вирус уже удален, так как возвращает к исходным параметрам только настройки, не затрагивая контент. Жесткий вариант – «Стереть настройки и контент» удаляет пользовательские приложения и файлы, а также отменяет все изменения.

При отсутствии эффекта от hard reset остается последнее средство – перепрошивка аппарата, что равнозначно переустановке операционной системы на компьютере. Альтернативы фабричным прошивкам для многих распространенных Андроид-устройств без труда находятся на профильных форумах вместе с установочным софтом и инструкциями, но если вы не хотите рисковать (в случае неудачной перепрошивки телефон может прикинуться «кирпичом») лучше обратится в сервисную службу.

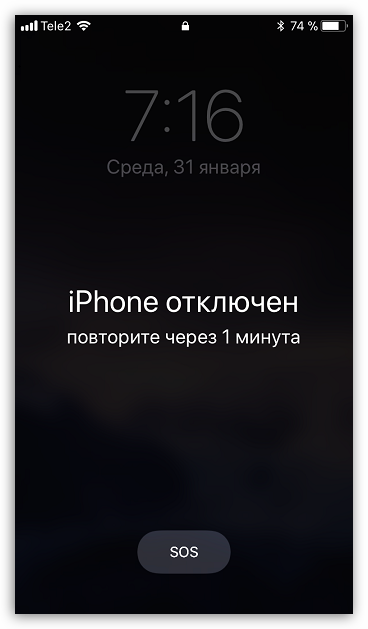

Варианты для определенных моделей

Самым примитивным способом разблокировки обычно является поход в центр обслуживания компании-производителя, где будет выполнен гарантийный ремонт оборудования. Но можно попытаться сделать это своими силами. Как войти, не зная пароля в HTC? Для этого необходимо:

- скачать HTC Sync для ПК;

- мобильный гаджет подключить к компьютеру;

- сделать установку через HTC Sync софта Screen Lock Bypass (о нем уже было сказано выше);

- выключить и включить аппарат;

- убрать блокировку.

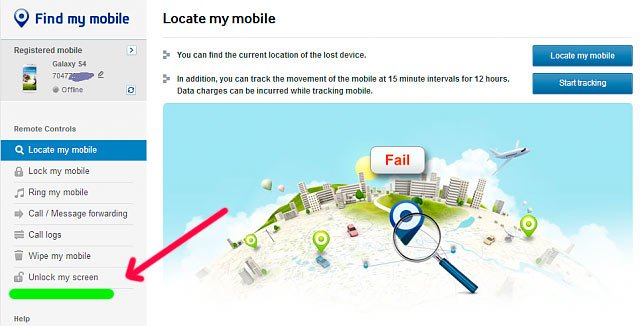

Если вы являетесь владельцем оборудования Samsung, необходимо иметь аккаунт Samsung account. После этого вы заходите на сайт в свой профиль и переходите в пункт «Контент» и далее «Сервисы», а после – «Найти устройство». В нем следует поискать клавишу «Разблокировать экран».

Когда не подходит ни один из вариантов, можно попробовать прошить смартфон, но этот способ можно назвать самым последним, крайней мерой. Таким методом можно взломать графическую блокировку и обычный ключ.

Это полезно знать:

- Поставить пароль на документ Word

- Освободить память Android, ничего не удаляя!

- Устраняем ошибку Launcher 3 на Андроид

- Что такое Hard Reset на Android и с чем его едят?

- Установить Плей Маркет на Мейзу (Meizu)

- Прочитать QR код на Android

- Закрыть активное приложение на iPhone X

- Peel Remote — что это за программа, нужна ли она на смартфоне

Как оперативно помочь взломанному телефону

Проверяем на вирусы. Чаще всего данные с мобильных устройств попадают в руки хакеров через вредоносное ПО, а попросту говоря – вирусы, которые передают информацию с устройства напрямую злоумышленнику. «Заражение» чаще всего происходит при скачивании приложений из ненадёжных источников. Самый простой способ узнать есть ли на вашем смартфоне вирусы – проверить его с помощью антивируса, т.е. программы, которая обнаруживает и удаляет вирусы.

Проверяем статистику использования батареи. Заряд батареи должен расходоваться прямо пропорционально использованию смартфона. Проследить какие приложения потребляют заряд (в том числе и в фоновом режиме) можно в разделе “Потребления энергии” устройства.

На Samsung Galaxy проверить статистику расхода аккумулятора можно через раздел «Обслуживание устройства > Батарея». Энергозатратные приложения Android предложит перевести в режим сна.

Удаляем подозрительные и скрытые приложения. Наличие большого количества приложений нельзя назвать полезным для любого гаджета, а присутствие вредоносных – однозначно вредно

Поэтому удалите подозрительные приложения со своего смартфона, а в дальнейшем устанавливайте их из официальных маркетов и обращайте внимание на то, какие разрешения предоставляете для работы.

Проверяем статистику использования мобильного трафика на телефоне: (Настройки > Подключения > Использование данных). Если вы имеете привычку не отключать мобильный интернет, проверьте статистику передачи данных, чтобы отследить подозрительную активность устройства.

Используем только надёжные точки доступа Wi-Fi. Не используйте общественные точки Wi-Fi для входа в платёжные клиенты, осуществление банковских переводов и любых других финансовых операций

Общедоступные сети слабо защищены, да и существует риск подключиться к хакерской сети, с помощью которой ваши данные попадут в руки злоумышленников. Не лишним будет и вовсе отключить автоматическое подключение.

Обновляем телефон до последней версии (Настройки > Обновление ПО > Загрузка и установка > Загрузить). Не стоит игнорировать оповещения системы о выходе новой версии операционной системы. Это происходит для повышения уровня безопасности и борьбы с обновлёнными угрозами. Поверьте, лучше потратить полчаса на установку новой версии Android и перезагрузку гаджета, чем устранять последствия взлома.

Проверяем счёт кредитной карты — нет ли подозрительных списаний. Использование мобильных платёжных систем очень удобно, но привязывая карту к смартфону вы очень рискуете. Если отказываться от комфорта не хочется, а безопасность нарушена, то свяжитесь со своим банком и запросите историю транзакций. При наличии подозрительных операций – примите меры вплоть до блокировки старого счёта и открытия нового.

Крайний метод — делаем Hard Reset на телефоне, предварительно сделав резервную копию важных данных. Если используемые методы неэффективны или вы опасаетесь, что не смогли полностью устранить угрозу, то стоит вернуть устройство к его заводскому состоянию, сделав Hard Reset смартфона. Сброс всех настроек затрагивает все данные, в том числе и пользовательские, поэтому важные контакты, фото, заметки и прочую информацию лучше заранее сохранить на сторонний носитель. После сброса настроек вы получите гаджет «из коробки», а значит настраивать его под себя придётся заново. Этот метод самый радикальный, ведь позволяет удалить полностью все сторонние приложения, но и он может оказаться бесполезным, если вы заранее не позаботитесь о защите своих аккаунтов, сменив пароли на новые.

Избавившись от шпиона в собственном кармане. позаботьтесь о том, чтобы история не повторилась:

- Усиление защиты. Создайте сложный пароль, состоящий из цифр и букв разного регистра и регулярно меняйте его. Не используйте известные данные (кличка домашнего любимца, дата рождения и т.д.). Отключите запоминание и используйте разные пароли для разных устройств;

- Надёжные источники. Скачивайте и устанавливайте приложения только с официальных сайтов и маркетов;

- Действие на опережение. Установите антивирусные программы, которые смогут защитить ваши данные.

- Регулярная чистка. Заведите дополнительное место хранения для важных файлов и удаляйте ненужное, в том числе и сообщения.

- Фильтр на входе. Не переходите по подозрительным ссылкам и не открывайте сообщения от незнакомцев, используя мобильный почтовый клиент.

Как защититься от таких хардкорных методов

1. Не оставляйте смартфон лежать экраном вверх. Тогда ни тепловизор, ни фото отпечатков на экране вам не страшны.

2. Не вводите пароли в публичных Wi-Fi-сетях. Пользование надежным платным VPN снижает риск, но полностью взлом не исключает.

3. Когда вводите пароли в приложениях, не включайте функцию их отображения. Иначе пароль могут быстро сфотографировать, либо вирус сделает скриншот.

4. Прикрывайте рукой экран, когда вводите графический ключ. Желательно устанавливать ключ, начинающийся не от угла дисплея. А лучше выбирайте смартфоны со сканером отпечатка или другим способом биометрической идентификации – так надёжнее.

5. Не вводите пароли и PIN-коды рукой, на которой носите смарт-часы или фитнес-трекер. Тут всё понятно.

iPhones.ru

Злоумышленники могут украсть ваши пароли у всех на виду.

1. Как получить доступ к чужой переписке без целевого телефона (для iOS)?

Даже без root-прав вы сможете проникнуть в устройство на iOS. В этом вам поможет шпионское приложение Cocospy iOS.

1.1 Взломщик текстовых сообщений. Cocospy

Cocospy – один из самых надежных и мощных приложений для скрытого отслеживания личной переписки. Он появился на рынках относительно недавно, но уже успел завоевать топовые позиции шпионского Олимпа.

Благодаря своему продвинутому функционалу, он играючи взламывает SMS или текстовые сообщения в соцсетях.

С помощью Cocospy вы можете не только читать входящие, выходящие и даже удаленные сообщения, но получите доступ ко всем медиа-файлам устройства.

Закрыться от вашего шпиона не смогут также ни соцсети, ни мессенджеры. Тихо вломиться в приватную зону, чтобы хоть одним глазком посмотреть личную переписку, для Cocospy – сущие пустяки.

Попробовать ОНЛАЙН ДЕМО-ВЕРСИЮ Cocospy БЕСПЛАТНО .

1.2 Можно ли получить доступ к чужой переписке без целевого телефона?

Конечно! Но оговорюсь, не каждому шпиону эта задача по зубам. Если цель – Android, то SMS-хакер придется устанавливать на контролируемое устройство. Увы, без физического контакта никак.

Зато сам процесс займет не больше 5 минут. После инсталляции удаляем значок приложения … и вуаля, наш невидимый агент 007 приступает к делу.

Это были хорошие новости. А очень хорошие новости в том, что для iOS наличие целевого телефона не нужно. Открыть прямой доступ к чужим текстовым сообщениям он может посредством…

Я вас заинтересовал? Тогда продолжаем.

Посмотреть шпионское приложение Cocospy для iPhone >>

1.3 Как взломать чужую переписку без целевого телефона?

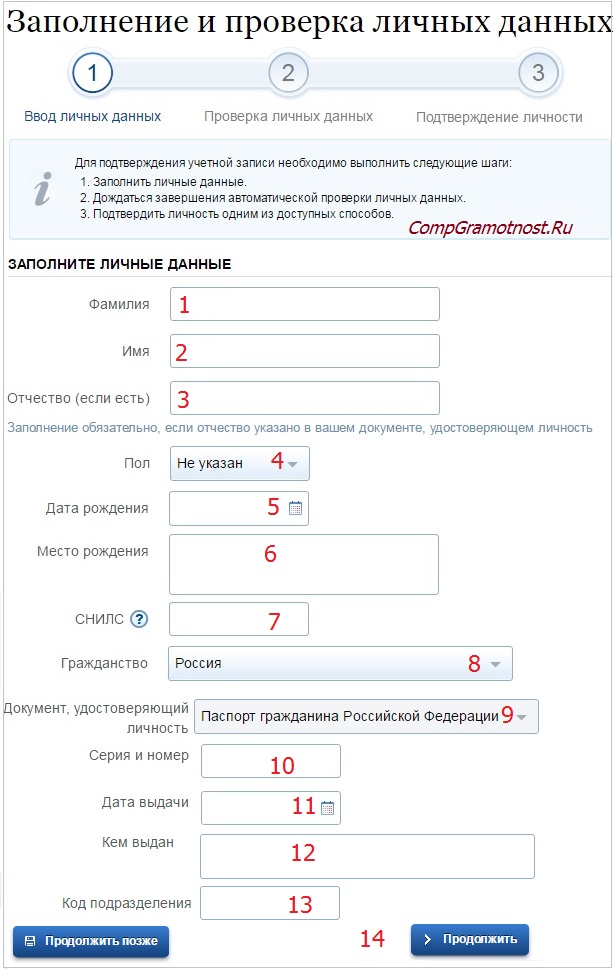

Чтобы воспользоваться Cocospy, вам придется завести учетную запись. Процедура регистрации проста и абсолютно бесплатна.

А вот и трехшаговая инструкция по мониторингу iPhone:

2. Введите данные целевого iPhone

После того, как учетная запись зарегистрирована, вам нужно авторизоваться в Cocospy здесь.

- Введите имя пользователя целевого iPhone на iCloud

- Добавьте подходящий пароль

- Нажмите на «Подтвердить» … и все, вы в системе.

3. Получите доступ к текстовым сообщениям без целевого устройства

Как только вы успешно авторизовались в аккаунте iCloud, у вас появилась возможность просматривать чужие сообщения на чужом iPhone. Проявите понимание и терпение к Cocospy, ведь приложению приходится синхронизировать данные каждые 24 часа. Поэтому дождитесь окончания процесса и «мониторьте» сообщения iPhone «сколь душеньке угодно».

Читать также: Как взломать чужой телефон, имея в наличии только номер

1.4 Крутые функции Cocospy на iOS (без root-прав)

Раньше, когда нужно было скрытно внедриться в устройство на iOS, требовалось проведение джейлбрейк. Сегодня с приложением Cocospy мы можем получить доступ к чужой переписке на iPhone удаленно, пусть даже целевой телефон находится за океаном.

К тому же, Cocospy – единственное на сегодняшний день приложение, которому не требуется рутинг, чтобы взломать iPhone:

Текстовые сообщения

Через Cocospy вы получаете доступ к SMS/MMS на целевом телефоне. Бонусом к ним идут такие «приятные мелочи», как время отправки или получения сообщения.

Перед шпионским обаянием Cocospy не устоял и WhatsApp, готовый в любое время открыть ему и вам доступ в «свои угодья» на целевом телефоне –чужие сообщения читай не хочу!

Читать также: Как получить доступ к переписке WhatsApp без целевого телефона бесплатно

Apple iMessages

Этот эксклюзивный мессенджер связывает пользователей iPhone по всему миру. Если действовать по принципу «все твое– мое тоже», вы через Cocospy можете «вскрывать и читать» все входящие и исходящие сообщения, как свои собственные.

Сообщения LINE

LINE – невероятно популярный мессенджер, предлагающий бесплатный обмен голосовыми и текстовыми сообщениями, к которым Cocospy тоже может открыть доступ.

Журнал звонков

Как бы журнал звонков ни «закрывался», Cocospy «уговорит» его раскрыться для вас. Какая конфиденциальность! Вы будете получать полную информацию о входящих/исходящих вызовах, вплоть до длительности звонков.

Контакты

Важным источником информации в телефоне является список контактов, дорогу к которому знает и Cocospy. Благодаря приложению вы будете знать, с кем контактирует целевой пользователь, получите доступ к списку звонков.

Читать больше: Как взломать чужой телефон удаленно?

GPS-трекинг

С Cocospy, вы можете выяснить точное местоположение целевого телефона на основе данных GPS, а также ознакомиться с историей и маршрутом перемещений.

Часть 1. Требование взломать чей-то телефон только по их номеру

Вот несколько примеров, когда вы можете взломать чей-то телефон.

Как взломать чужой телефон — как родитель

Когда несовершеннолетние дети пользуются мобильными телефонами, они, как правило, проводят много экспериментов из любопытства. Общение с незнакомцами, использование социальных сетей, посещение неподходящих веб-сайтов и т. Д. Должно волновать любого родителя. Кроме того, любой родитель хотел бы знать, зависимы ли дети от смартфонов вместо того, чтобы учиться. Все эти причины заставляют родителей следить за телефонами своих детей.

Как взломать телефон — как переживший супруг

Если вы замечаете странное, подозрительное поведение со стороны вашего супруга, вы будете вынуждены следить за ним

Следить за его или ее смартфоном является важной частью этого процесса мониторинга. Контролируя смартфон, вы можете заметить, с кем он общается и с чем он общается

Можете ли вы взломать чей-то телефон только по их номеру?

Теперь, когда вы знаете требование взломать чей-то смартфон. Посмотрим, возможно ли это. Можете ли вы взломать чей-то телефон только по их номеру? Если возможно, это прогулка в парке? Давайте выясним это.

Когда дело доходит до некорневых устройств Android, вы должны использовать операционный ПК Linux, чтобы взломать его. Однако, таким образом, невозможно взломать чей-то телефон, не касаясь его. Вам понадобится номер IMEI и оператор для мониторинга смартфона. Вам понадобится физический доступ к телефону, чтобы получить его номер IMEI. Если нет, вам нужно будет использовать инструмент прослушивания, чтобы пинговать телефон по той же сети Wi-Fi.

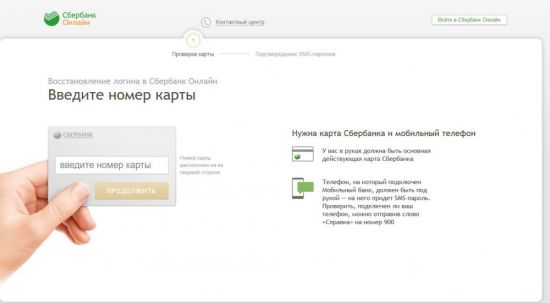

Практически, в определенных ситуациях может быть возможно взломать чей-то телефон только по их номеру. Например, если у вас есть iPhone, используйте учетные данные синхронизированного Apple ID для входа в iCloud. Затем вы можете получить информацию, которая имеет отношение к iPhone. Однако в этом случае вам нужно будет знать учетные данные учетной записи iCloud, связанной с устройством. Номер телефона не имеет значения в этом случае. Также должна быть включена резервная копия iCloud, связанная с соответствующим устройством. Однако если резервное копирование отключено, у вас нет легального доступа к устройству.

Однако, когда дело доходит до устройства Android, вы не получаете универсальное приложение для хранения, такое как iCloud. Поэтому для доступа к данным устройства обязательно нужно использовать стороннее приложение.

Лучший шпион для удаленного доступа к телефону Cocospy

На наш взгляд лучшим удаленным шпионом является Cocospy. Программа позволяет удаленно отслеживать действия другого человека на своем устройстве. Совместима с телефонами и планшетами на базе iOS/Android.

Удаленный шпион Cocospy имеет более 30 функций для мониторинга. Вам станут доступны:

- телефонная книга устройства и список контактов;

- все входящие и сходящие смс;

- фото и видео файлы;

- определение местоположения GPS;

- социальные сети и мессенджеры, установленные на устройстве: Facebook, Телеграм, Viber, WhatsApp, Skype, Instagram, ВКонтакте и пр;

- и многое другое.

Помимо базового набора функций Cocospy предлагает другие инструменты по удаленному наблюдению.

Именно они сделали этот шпион лучшим:

- гео-ограждение. Отслеживание местонахождения по GPS. Настройте гео-ограничение, чтобы ваш ребенок или близкий человек были в безопасности;

- ограничение времени работы устройства и экрана;

- удаленная блокировка;

- кейлоггер. Контролируйте все нажатия клавиш на устройстве и действия с экраном.

Все функции мобильного шпиона Cocospy вы сможете просмотреть на официальном сайте программы

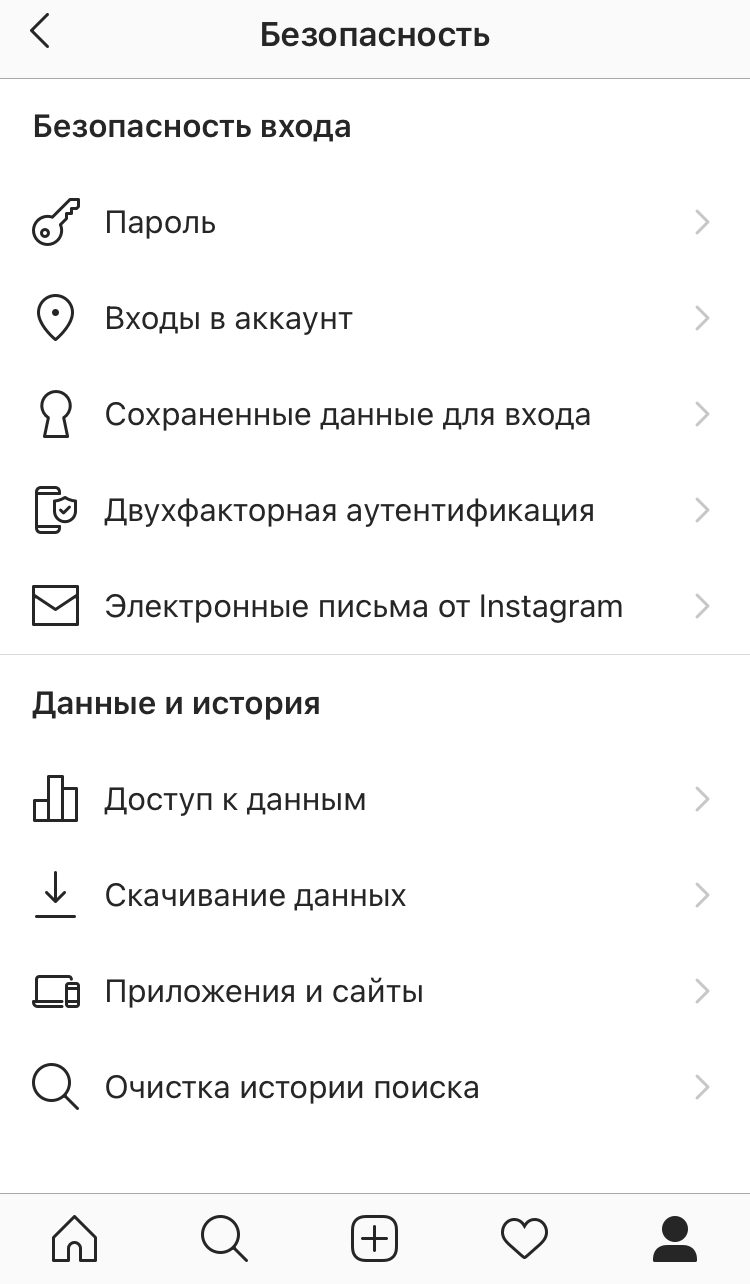

Как защитить аккаунт в Instagram

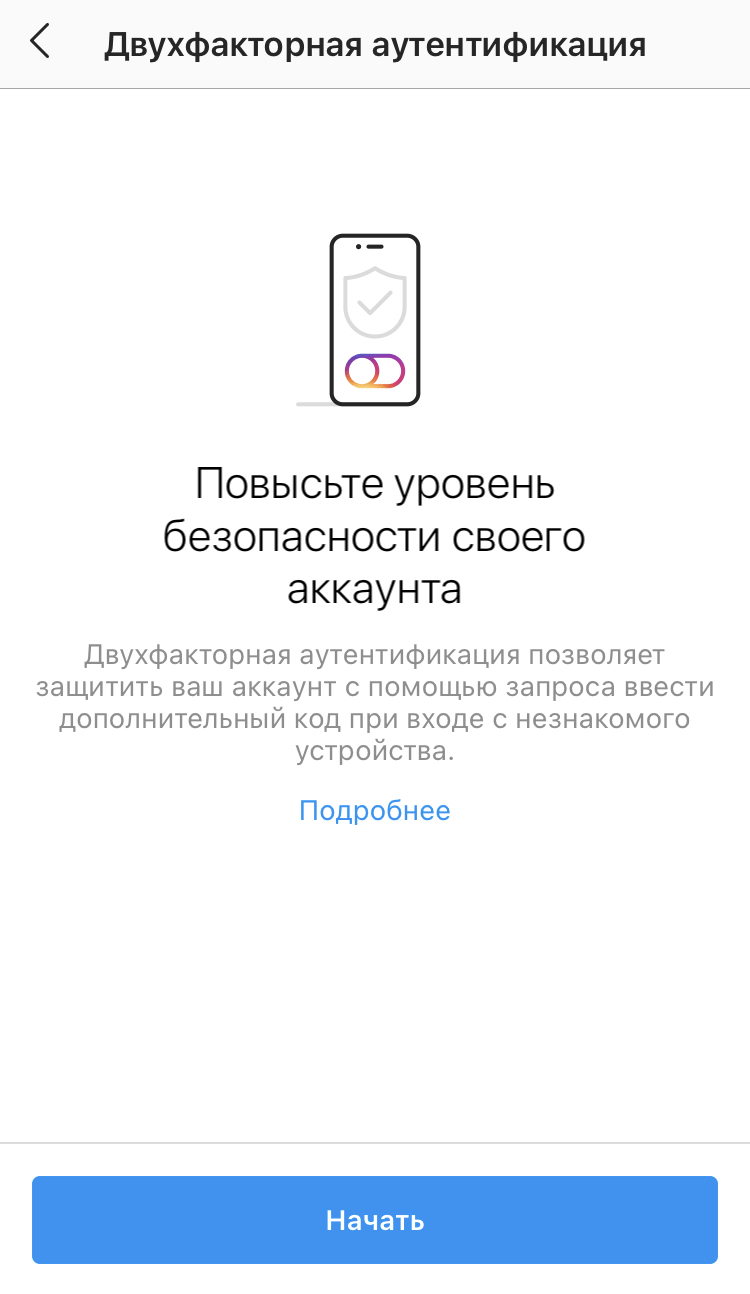

1. Настройте двухфакторную авторизацию.

Перейдите в «Настройки» → «Безопасность» → «Двухфакторная аутентификация» и выберите способ защиты: через специальное приложение или по SMS. Теперь при каждом входе в аккаунты вам будут приходить дополнительные коды для проверки.

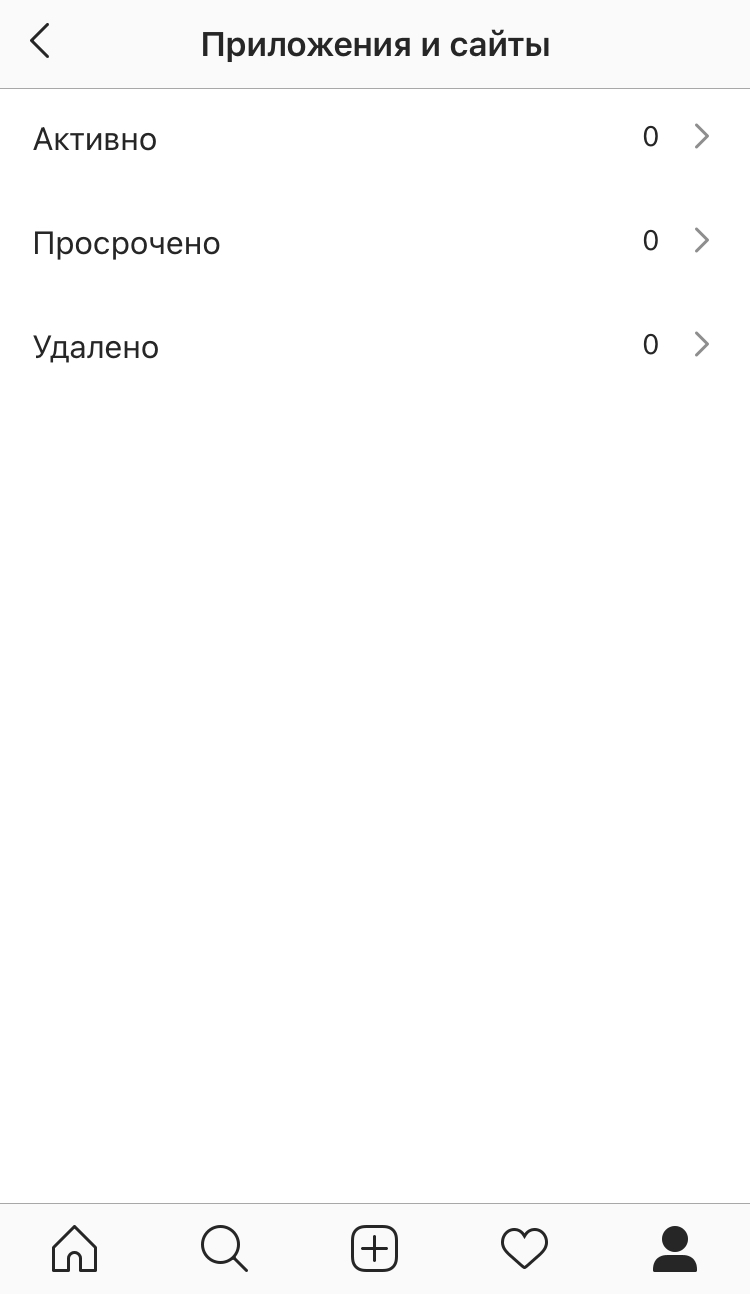

2. Запретите сторонним приложениям доступ к аккаунту.

«Настройки» → «Безопасность» → «Приложения и сайты». Отключите все ненужные приложения.

3. Не забывайте удалять доступы у бывших сотрудников.

Если вы используете Instagram по работе, убедитесь, что ни у кого из бывших сотрудников не сохранилось доступа к аккаунту.

Зайдите в приложение и откройте свою бизнес-страницу. «Настройки» → «Роли на странице» → «Существующие роли на странице»: удалите всех, кто уже не работает с вами.

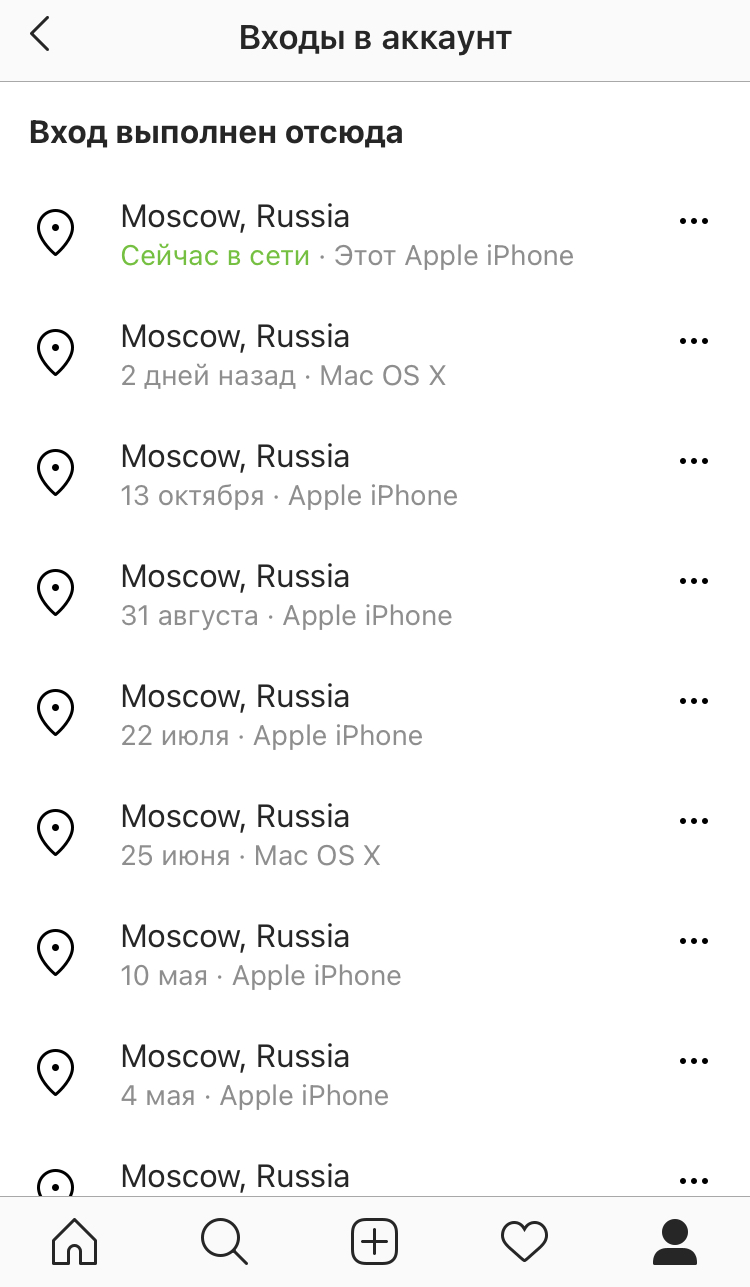

4. Проверяйте, кто заходил в ваш аккаунт.

«Настройки» → «Безопасность» → «Входы в аккаунт». Если увидите в списке подозрительные локации, поменяйте пароль — возможно, вашим аккаунтом пользуется кто-то еще.

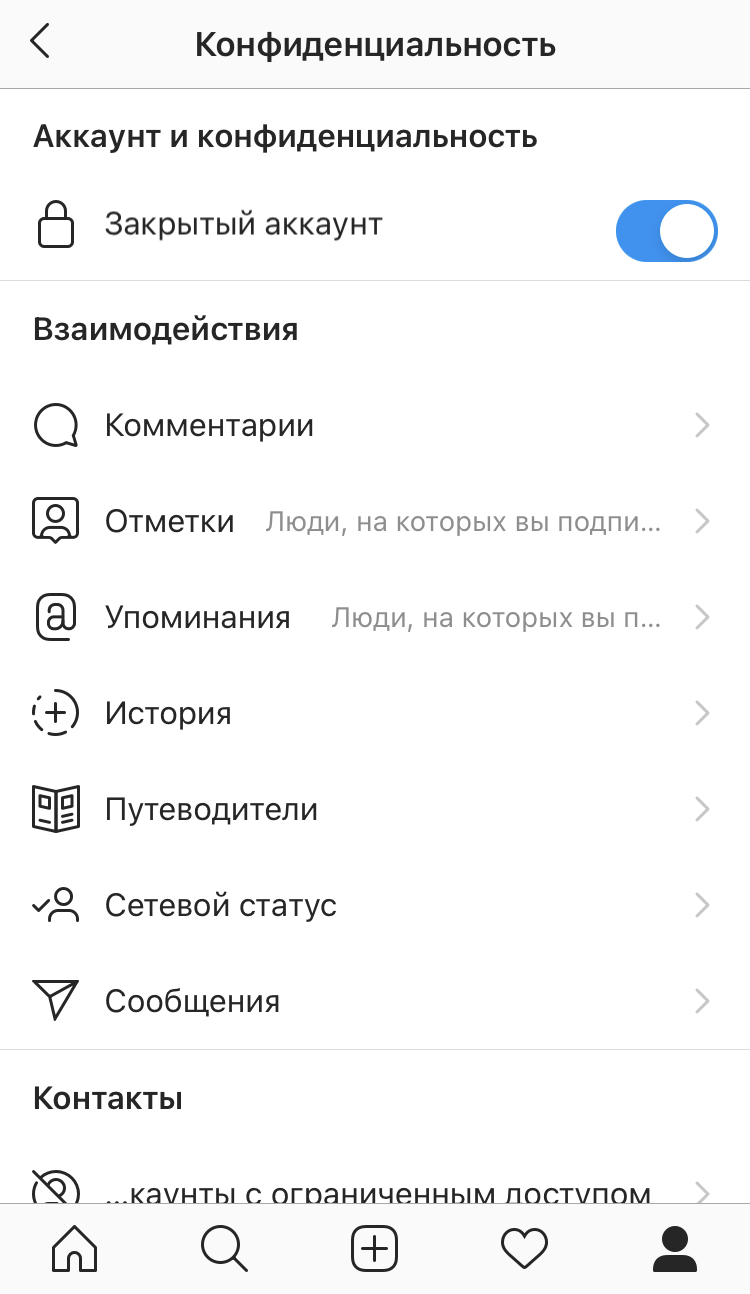

5. Закройте профиль.

Если это не рабочий аккаунт, и вы не зарабатываете рекламой в блоге, лучше сделать профиль закрытым. Это, как минимум, защитит от спамеров.

«Настройки» → «Конфиденциальность» → «Закрытый аккаунт».

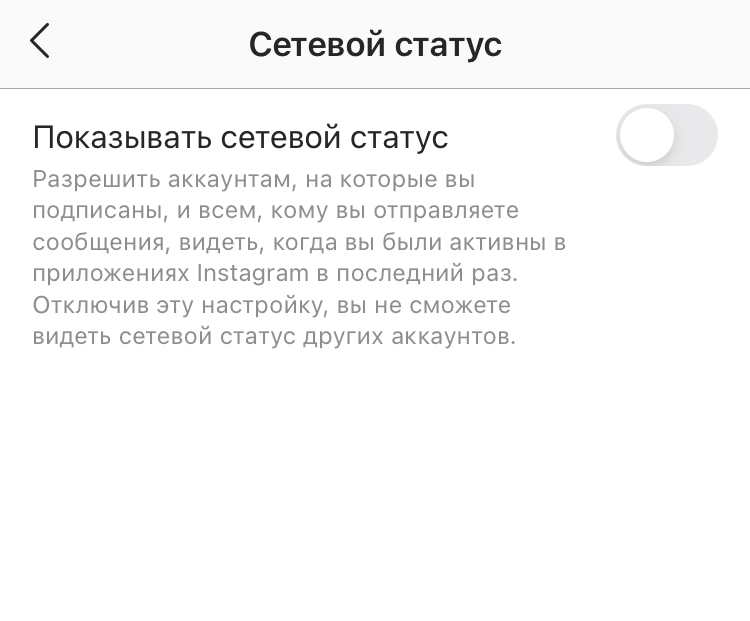

6. Скройте ваш сетевой статус.

Так никто не узнает, когда вы онлайн.

«Настройки» → «Конфиденциальность» → «Сетевой статус».

Основы Bluetooth

Bluetooth является универсальным протоколом малой мощности. Это ближняя полевая связь, работающая на частоте в диапазоне от 2,4 до 2,485 ГГц, которая использует расширенный спектр, скачкообразную перестройку частоты до 1600 переходов в секунду (такие частотные скачки обуславливаются предпринимаемыми мерами безопасности). Этот протокол был разработан в 1994 году шведской компанией Ericsson Corp. и назван в честь Короля Дании 10-го века (Швеция и Дания были одной страной в 10 веке) Харальда Синезубого (Harald Bluetooth).

Минимальная спецификация для диапазона Bluetooth составляет 10 метров, но ограничений на диапазон покрытия, который производители могут реализовать на своих устройствах, не существует. Многие устройства имеют диапазон покрытия до 100 метров. С помощью специальных антенн мы можем расширить диапазон еще дальше.

Читать также: Raspberry Pi 3 как компьютер для практики

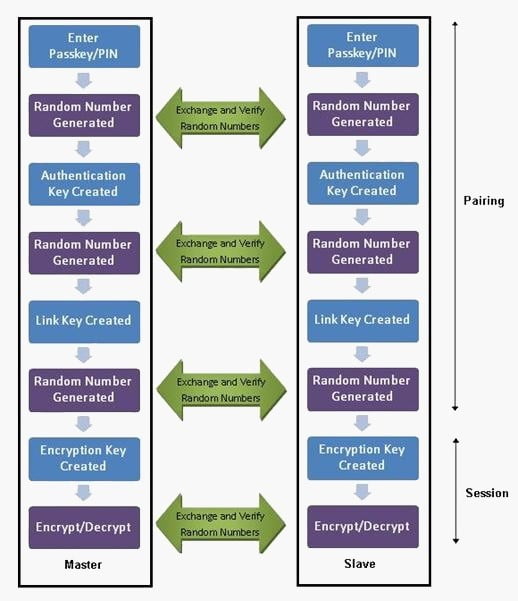

Когда два устройства Bluetooth подключаются друг к другу, это называется сопряжением (pairing). Практически любые два Bluetooth-устройства могут подключаться друг к другу. Любое обнаруживаемое Bluetooth-устройство передает следующую информацию:

- Имя

- Класс

- Список сервисов

- Техническая информация

Когда оба устройства соединяются, они обмениваются pre-shared секретным ключом или ключом-ссылкой. Каждое устройство хранит этот ключ, для идентификации «партнерского» устройства в будущем.

У каждого устройства есть уникальный 48-битный идентификатор (похожий на MAC-адрес) и обычно назначенное производителем имя.

Ниже приведена схема процесса сопряжения Bluetooth. Хотя в последние годы этот протокол стал более защищенным, он все-таки по-прежнему уязвим. Мы убедимся в этом в будущих статьях этой серии.

Bluetooth-устройства создают так называемую пикосеть или очень маленькую сеть. В пикосети есть один мастер и до семи активных подчиненных. Поскольку Bluetooth использует скачкообразную перестройку частоты (частоты изменяются до 1600 раз в секунду), то коммуникация этих устройств не мешает друг другу, поскольку шансы двух устройств использовать одну и ту же частоту чрезвычайно малы.

Как узнать пароль от чужого телефона с помощью приложений

В топ лучших приложений для разблокировки чужого телефона входят:

- Tenorshare 4uKey for Android

- iSkysoft Toolbox

- dr.fone

- Aroma File Manager

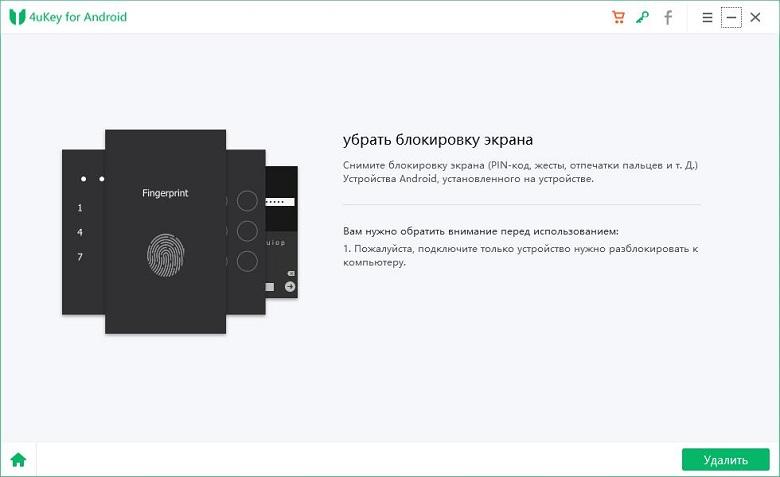

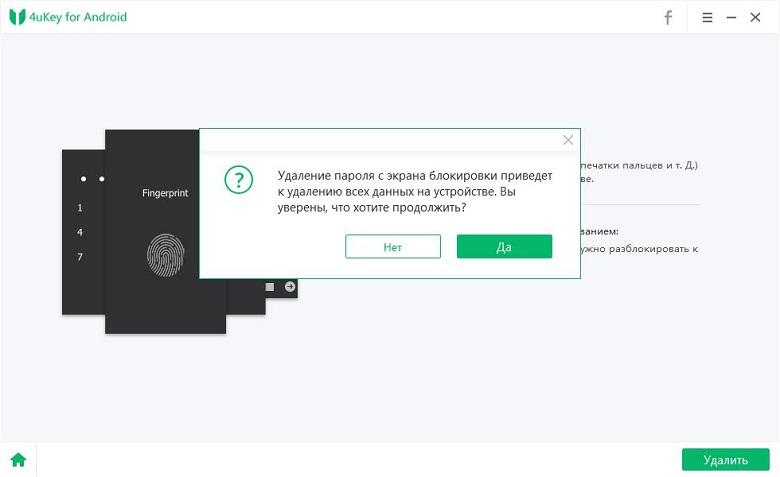

Tenorshare 4uKey for Android — программа сочетает в себе качества оперативной работы и качественного результата. Пользователю предлагаются пошаговые действия для удаления блокировки в течение нескольких минут. Скачать программу можно с официального сайта разработчика.

Как пользоваться приложением:

- подключить телефон к компьютеру и запустить программу;

- в новом окне открыть меню и нажать кнопку «удалить»;

как только пройдет проверка данных, начнется удаление блокировки экрана.

По итогу работы программа сообщит о необходимости стереть все данные устройства, для этого следует нажать «ок».

Дождавшись окончания удаления блокировки, потребуется перевести телефон в режим восстановления, с учетом подсказок, появившихся на экране компьюетра.

Завершающим шагом будет нажатие кнопки «далее», чтобы выполнить действия, рекомендуемые программой, с целью восстановления заводских настроек.

ISkysoft Toolbox

Для использования программы ISkysoft Toolbox необходимо подключить телефон к компьютеру и следовать инструкции:

- из предложенного списка моделей выбрать необходимый и нажать «далее»;

- запустить процесс удаления блокировки при помощи раздела «старт».

Необходимо дождаться завершения процедуры, после ограничения смартфона будут удалены.

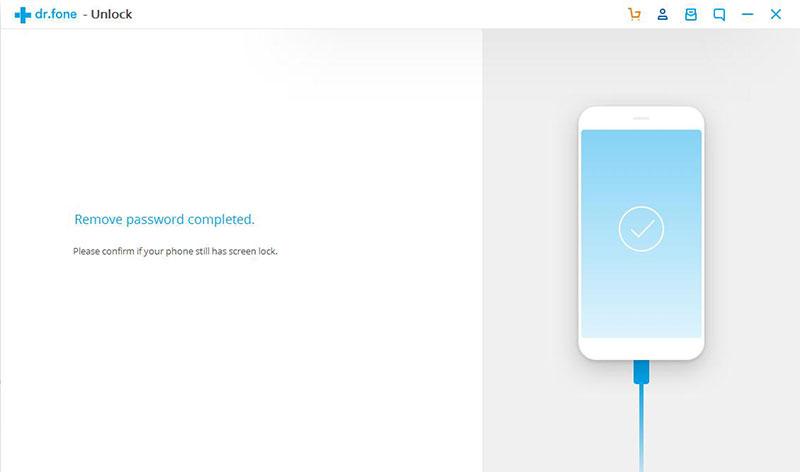

Dr.fone

Dr.fone — отличается оперативной работой, но поддерживает не все телефоны и подходит для брендов

Как воспользоваться программой:

- запустить на компьютере программы и выбрать в меню опцию «разблокировать»;

- подключить мобильное устройство и нажать кнопку «пуск»;

- в появившемся новом окошке выбрать нужную модель смартфона и нажать «далее»;

- ввести вручную слово «подтвердить», тем самым, подтверждая выбранные данные и нажать на соответствующую кнопку;

- согласно указаниям, показываемым в программе, перевести мобильный в режим загрузки, которая начнется автоматически;

- дождаться завершения процесса.

Как только загрузятся необходимые файлы, программа удалит блокировку экрана. — Программа проста в использовании, но не имеет русскоязычной поддержки

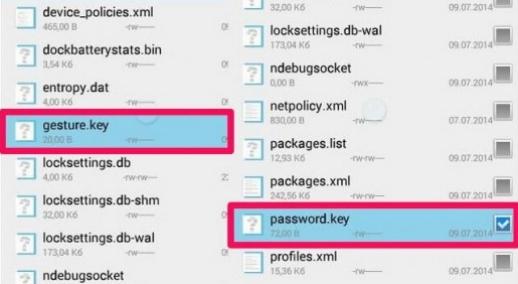

Aroma File Manager

Aroma File Manager — программа подходить для смартфонов с картой памяти SD и на первый взгляд может показаться не простой в использовании. Главная задача программы заключается в открытии пути к системным папкам, но может сыграть и сопутствующую роль, в части использования для разблокировки экрана.

Как работать с программой:

- загрузить сервис через компьютер на карту памяти телефона;

- вставить карту обратно в мобильное устройство;

- перевести устройство в режим восстановления, использую комбинацию кнопок, согласно конкретной модели телефона;

- в режиме восстановления выбрать опцию «Install zip — «Install zip from sdcard» -«Choose zip from sdcard»;

- перейти в архивную папку с программой и выбрать ее;

- после запуска программы нужно перейти в раздел «/data/system» и удалить файлы «getekeeper.password.key» и «getekeeper.pattern.key» (для модели Android 5 или выше).

После совершения всех действий, нужно перезагрузить телефон и блокировка экрана будет снята.

Воспользоваться данными программами можно в том случае, если телефон будет находится в открытом доступе, так как процесс занимает определенное время.

Важные предупреждения перед попыткой взлома

Взлом чужого телефона, по сути, является попыткой вторжения в личную жизнь человека и считается уголовным преступлением. Пострадавшие имеют право обратиться в правоохранительные органы с соответствующим заявлением, на основании которого будет проведено полноценное расследование. Даже если выяснится, что мошенник не планировал похищать персональные данные, а тем более продавать их на сторону, все равно за попытку взлома он понесет жесткое наказание, вплоть до лишения свободы сроком на 5 лет. Поэтому:

- Описанные далее методики настоятельно рекомендуется использовать исключительно в ознакомительных целях, так сказать, для повышения грамотности.

- Не стоит прибегать к помощи шпионских программ, которыми пестрят сомнительные сайты, специализированные форумы и веб-ресурсы.

- Следует помнить также, что никаких особых программ, позволяющих снять блокировку экрана в один клик, до сих пор не существует. Подобные приложения разрабатываются лишь с одной целью – похитить данные пользователя и получить доступ к функционалу смартфона, чтобы управлять им на расстоянии

Но, несмотря на высокие риски и даже грозящую уголовную ответственность, некоторые элементы не перестают изобретать все новые способы взлома чужого мобильного устройства.

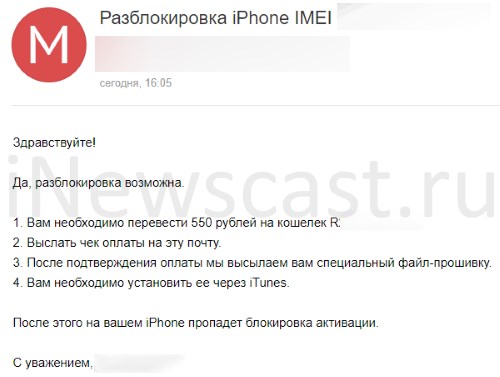

Разблокировка телефонной памяти

Есть такие модели мобильных аппаратов, которые могут отдельно закрыть доступ к разным файлам, находящимся в памяти самого смартфона или дополнительной карты памяти. Многие пользователи ставят защитный код на эту информацию, и большая часть функционала становится недоступной. Если забыть такую комбинацию, зайти туда уже не получится. В таком случае можно будет использовать форматирование, но информация при этом будет удалена, так что этот метод подходит не всем.

Для других способов разблокировки памяти телефона понадобится специальное ПО. Здесь нужно будет использовать кабель или кардридер. Одна из подобных программ – JetFlash Recovery Tool. Она доступна на официальном сайте разработчика. Самое главное – понимать, что и для чего вы делаете, в обратном случае можно испортить гаджет и восстановить что-то уже не получится.

Надеюсь, моя статья помогла вам, и теперь вы знаете, как взломать пароль на телефоне, если вспомнить его не получается. Не стоит сразу использовать сложные, лучше начать с простейших. Если вы попробовали несколько вариантов, но, ни один из них не помог, следует обратиться к профессионалам. А вам приходилось пользоваться каким-нибудь способом для снятия блокировки, и помог ли он вам? Оставляйте комментарии, мне будет интересно узнать о вашем опыте.